Contexte :

Pendant ma deuxième année de BTS, nous avons eu un projet à faire qui consistait à monter un réseau d'entreprise en suivant un cahier des charges. Dans ce réseau, il y a un serveur pare-feu et j'ai décidé de le présenter.

Voici le schéma réseau de l'entreprise où se trouve le pare-feu :

Qu'est-ce que PfSense ?

C'est un pare-feu gratuit, il est utilisé en tant que pare-feu et/ou routeur. Il permet de sécuriser le réseau privé de l'entreprise (LAN) du réseau publique externe (WAN). Il peut aussi faire relais DNS ou DHCP, filtrer des paquets entre les réseaux (WAN, LAN, DMZ)

1) Configuration du serveur PfSense.

Une fois l'image ISO de PfSense installée et après avoir lancé PfSense, nous pouvons commencer la configuration.

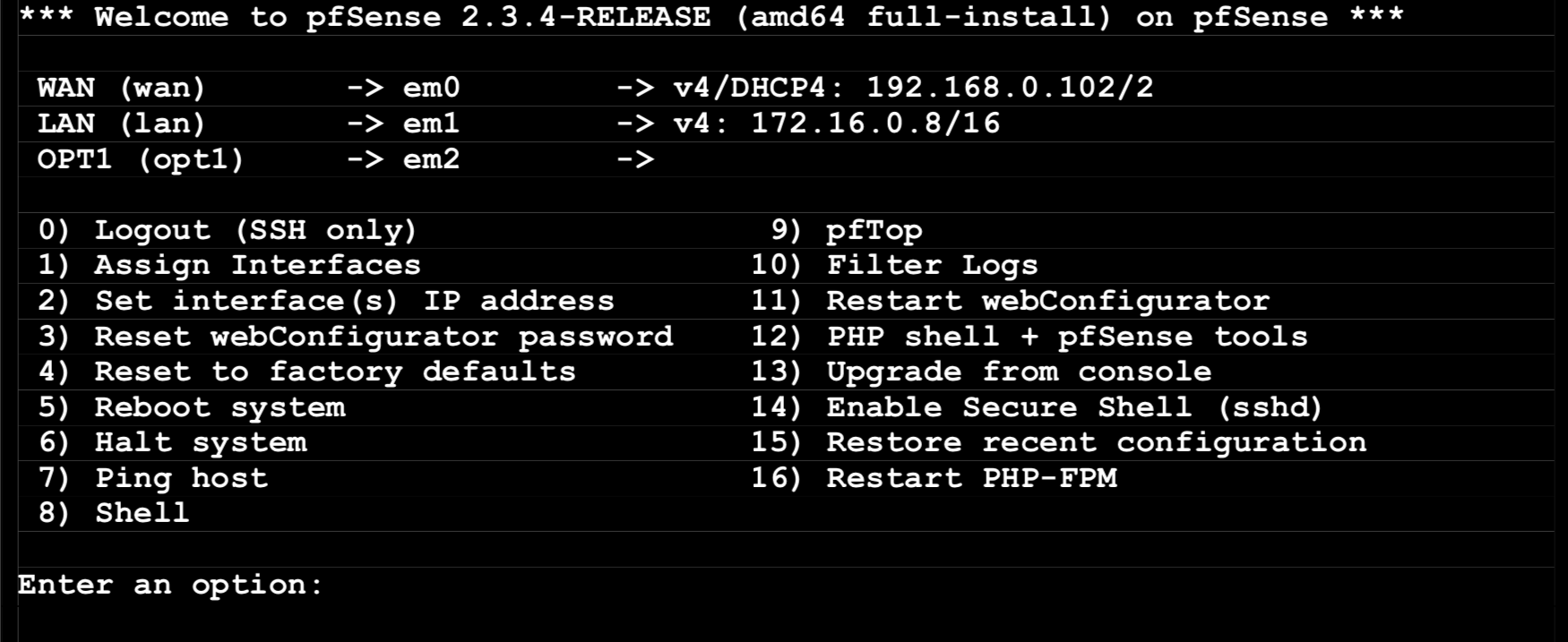

Voilà ce qui apparait :

Nous voici dans le menu général.

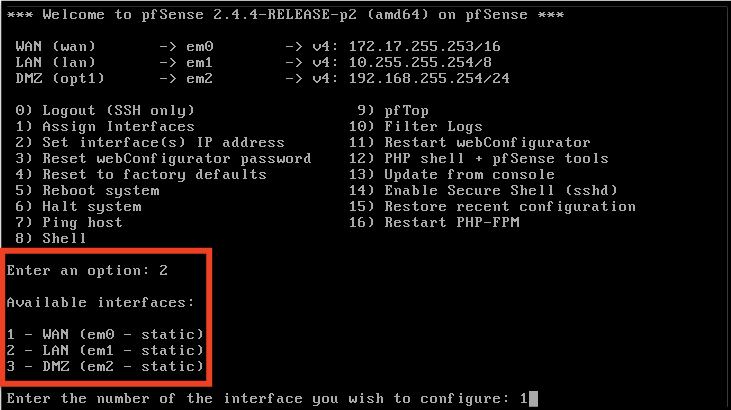

Nous allons configurer les interfaces en leur donnant des adresses IP, ce seront les passerelles de chaque réseau (LAN, WAN, DMZ).

Pour faire nous devons taper 2 et faire "Entrer".

Une fois sur le menu ci-dessus, nous choisissons quelle interface nous allons configurer, ce sera l'interface WAN, nous entrons donc le nombre 1.

Les adresses IP sont en statique donc nous mettons "non" quand on nous demande si l'interface doit utiliser le DHCP.

La carte WAN aura comme adresse : 172.17.255.253, il y aura un masque en 255.255.0.0 soit /16. Elle aura comme passerelle de défaut celle du routeur 172.17.255.254, il n'y a pas besoin de configurer la carte en IPv6.

Nous faisons de même pour l'interface LAN et la DMZ.

Pour l'interface LAN, nous aurons une étape en plus à faire.

Cette étape nous permet d'avoir un accès à l'interface Web de Pfsense en écrivant http://10.255.255.254.

Voici toutes les cartes une fois configurées.

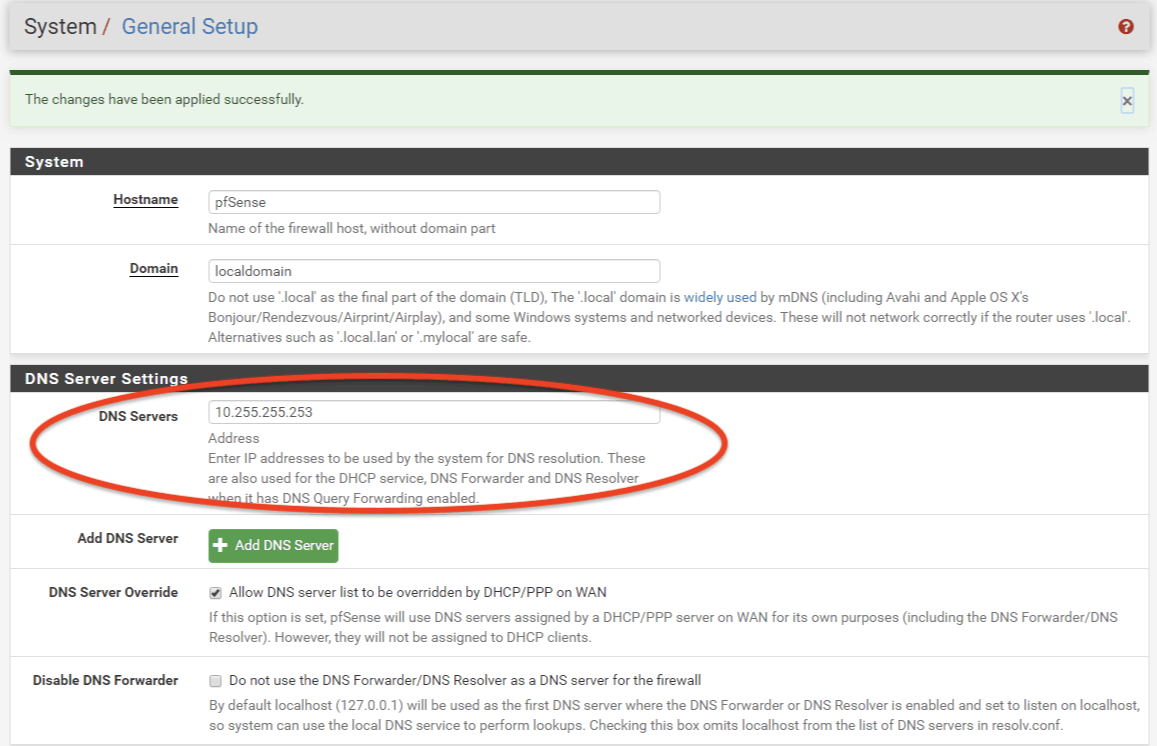

Nous allons enregistrer le serveur DNS pour cela nous allons nous connecter à l'interface WEB du Serveur, nous rentrons donc http://10.255.255.254 dans un navigateur Web (Google chrome). Une fois dessus, nous rentrons l'identifiant et le mot de passe.

Après nous allons dans System \ General Setup \ DNS Server Settings \ DNS Server. Ensuite nous mettons "10.255.255.253".

2) Règle de filtrage

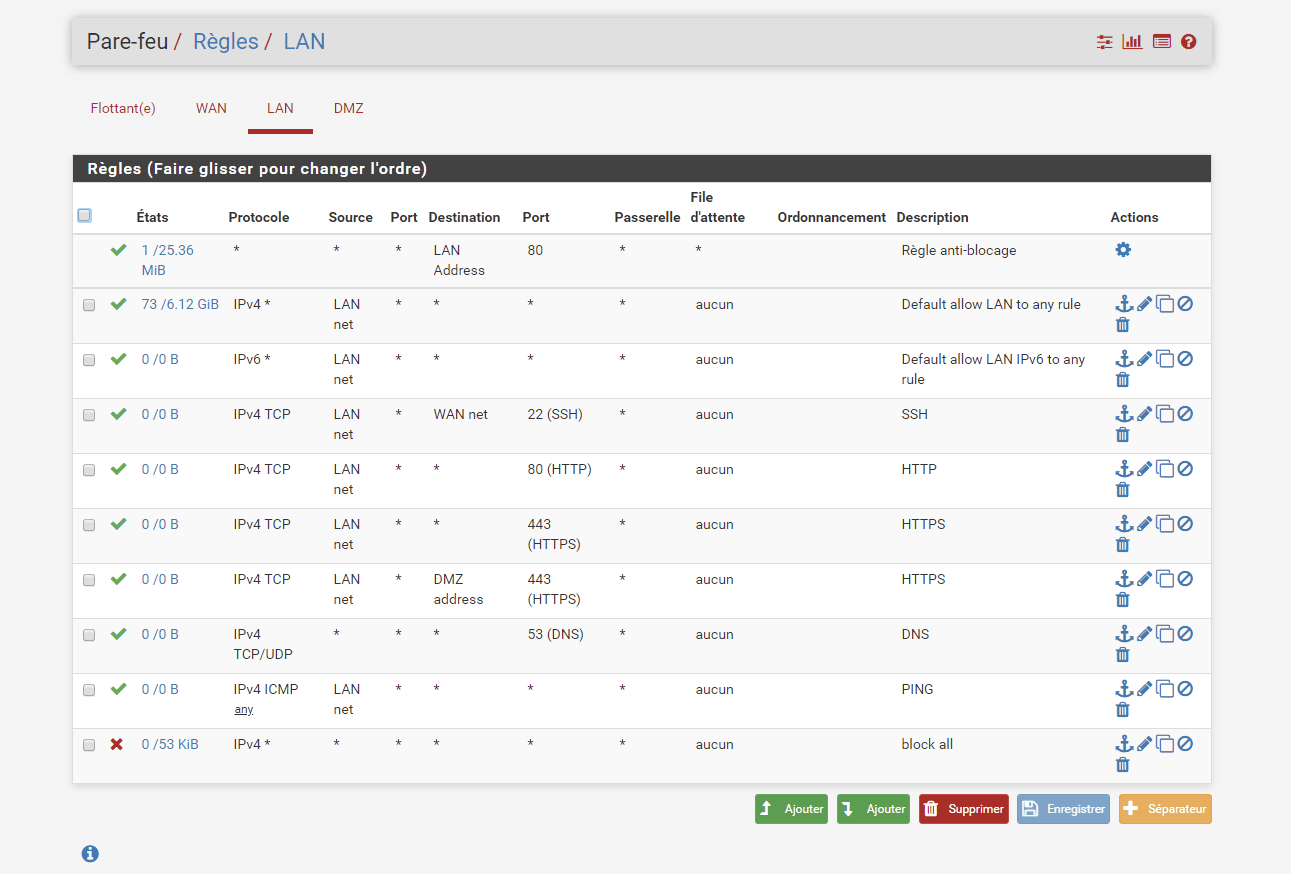

Nous allons mettre en place des règles de filtrages. Nous allons dans Firewall \ Rules \ LAN \ Add et nous allons créer des règles pour le LAN.

Voici les régles qui ont été mises en place pour le LAN :

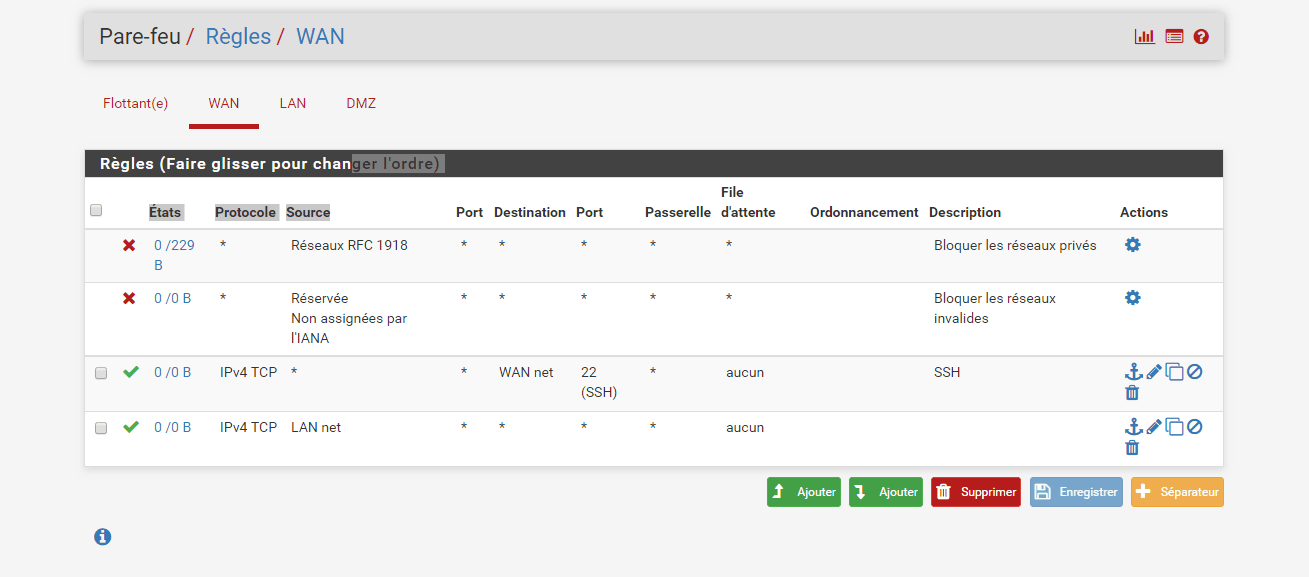

Règles qui ont aussi été mises en place pour le WAN :

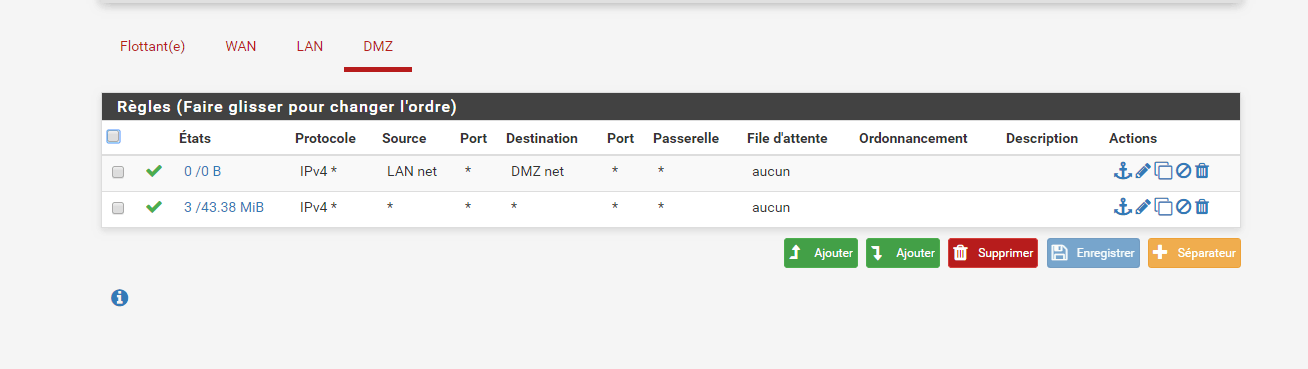

Règles qui ont aussi été mises pour la DMZ :

3) Configuration du proxy Squid-SquidGuard

3.1) Installation

Nous allons installer Squid et SquidGuard. Nous allons dans System \ Packages Manager \ Available Packages \ "Squid" \ Install \ Confirm. Nous faisons la même chose pour SquidGuard.

3.2) Squid

Pour configurer Squid, nous allons dans Services \ Squid Proxy Server.

Nous configurons le cache et nous allons dans Local Cache \ Save. Cela peut prendre du temps.

Pour la configuration de Squid, nous allons dans Général et nous faisons toutes les étapes suivantes :

Dans Squid General Settings, nous configurons comme ci-dessous :

- Enable Squid Proxy: coché

- Proxy Interface(s): LAN

- Proxy Port: 3128

Dans Transparent Proxy Settings, nous configurons cela :

- Transparent HTTP Proxy: coché

Dans Logging Settings, nousconfigurons cela :

- Enable Access Logging: coché

Nous sauvegardons le tout.

3.3) SquidGuard

Nous allons dans Services \ SquidGuard Proxy Filter.

Pour bloquer un seul site nous allons dans Target Categories \ Add \

Nous remplissons les champs comme ci-dessous et nous sauvegardons.

- Name: Google

- Domaine List: google.fr

- Log: coché

Nous allons dans SquidGuard General setting dans General option et nous cochons "Enable".

Après dans Logging option nous remplissons comme ceci :

- Enable GUI log : non coché

- Enable log : coché

- Enable log rotation : non coché

Dans Blacklist options nous faisons :

- Blacklist : non coché

- Blacklist proxy : aucune valeur saisie

- Blacklist URL : aucune valeur saisie

Nous sauvegardons.

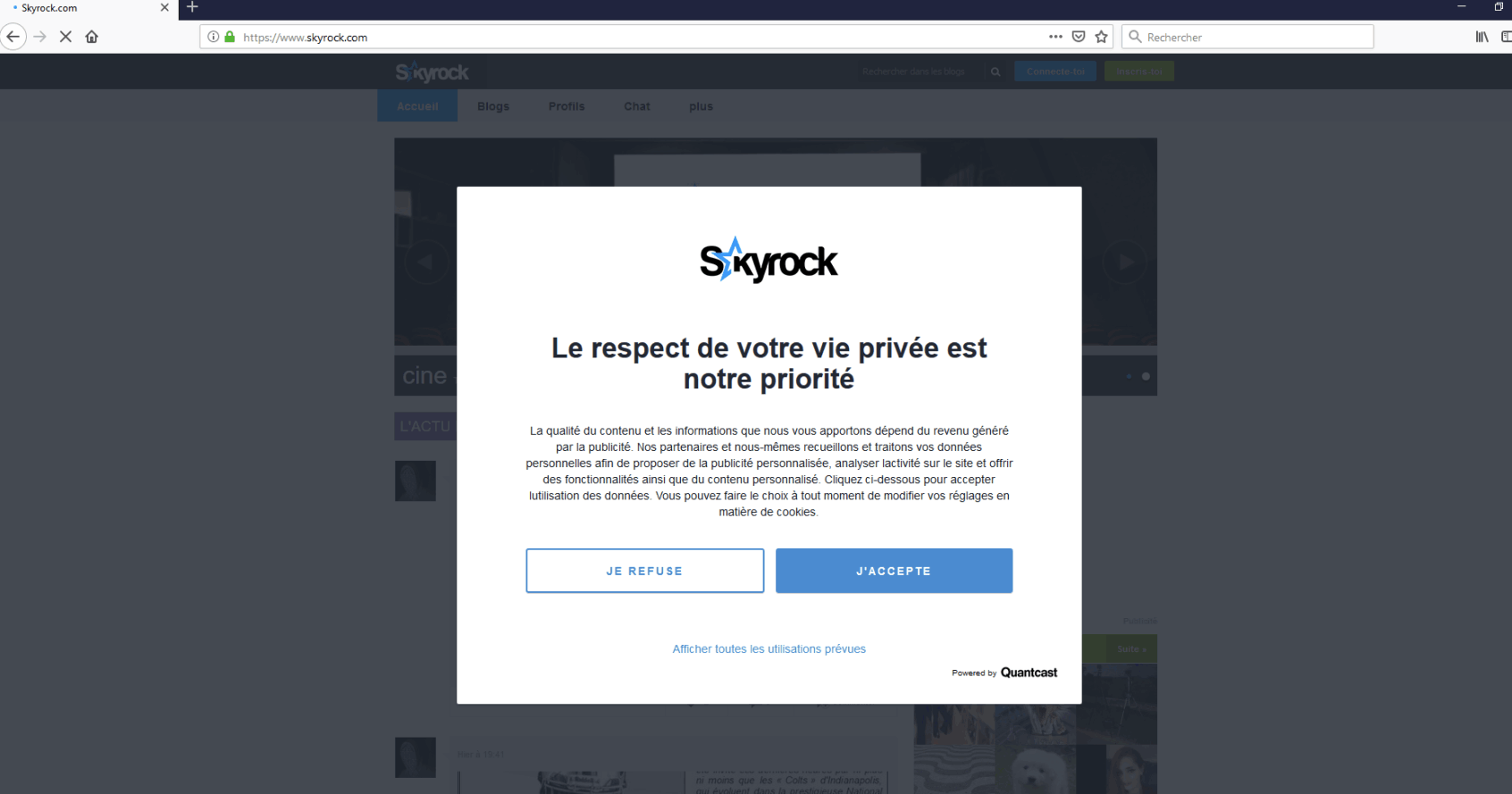

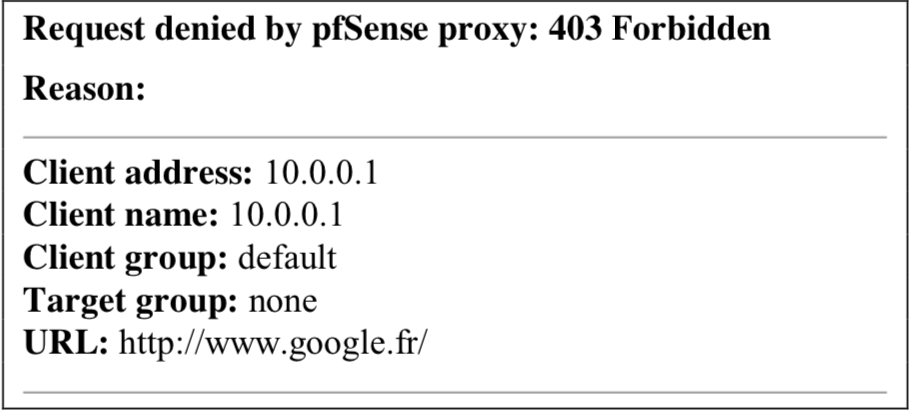

Voici ce que cela fait si un client tente d'accéder à google.fr

Nous pouvons aussi bloquer un ensemble de sites, nous allons utiliser des listes de sites.

Dans Blacklist option nous faisons cela :

- Blacklist : coché

- Blacklist proxy : aucune valeur saisie

- Blacklist URL :

ftp://ftp.utcapitole.fr/pub/reseau/cache/squidguard_contrib/blacklists_for_pfsense.tar.gz

Nous allons ensuite dans Blacklist, le lien mis au dessus doit appaître, nous allons sur "Download" et nous devons obtenir "Blacklist update complete".

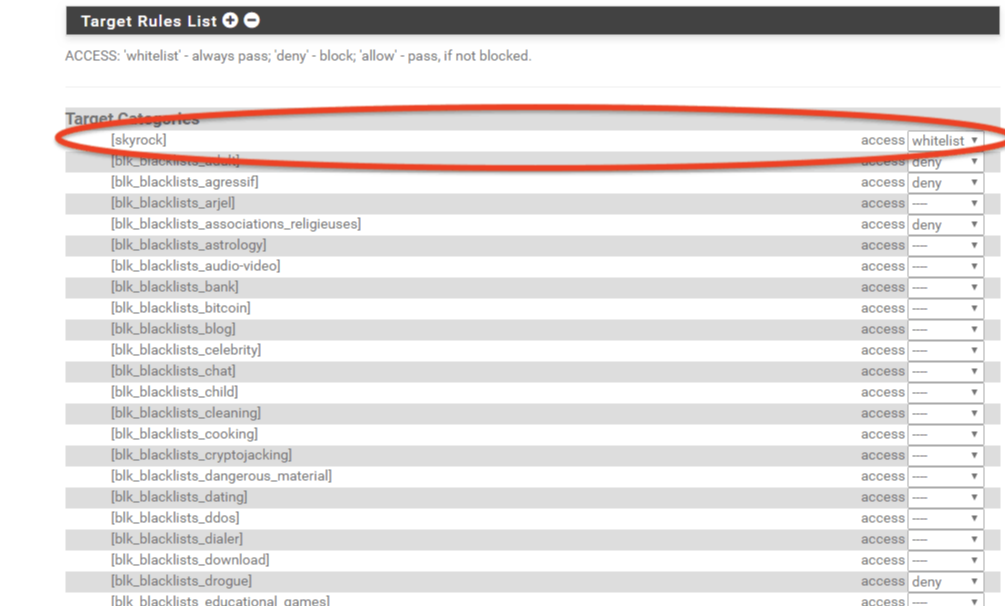

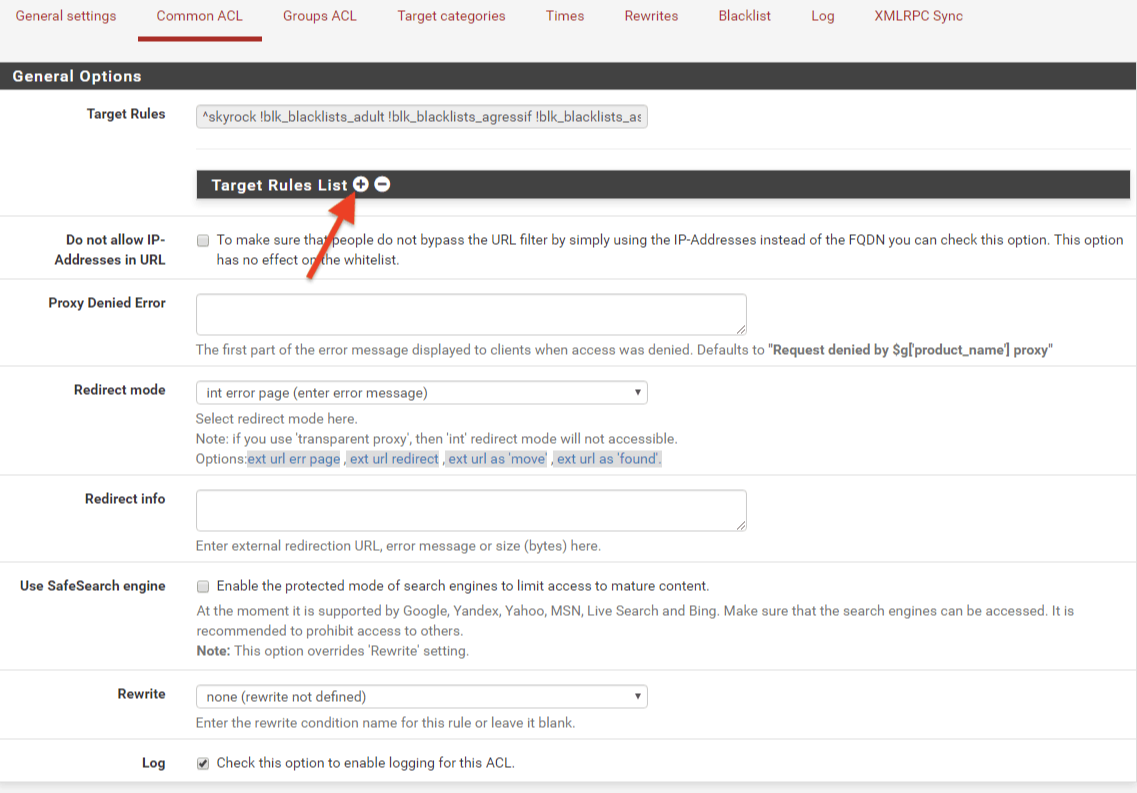

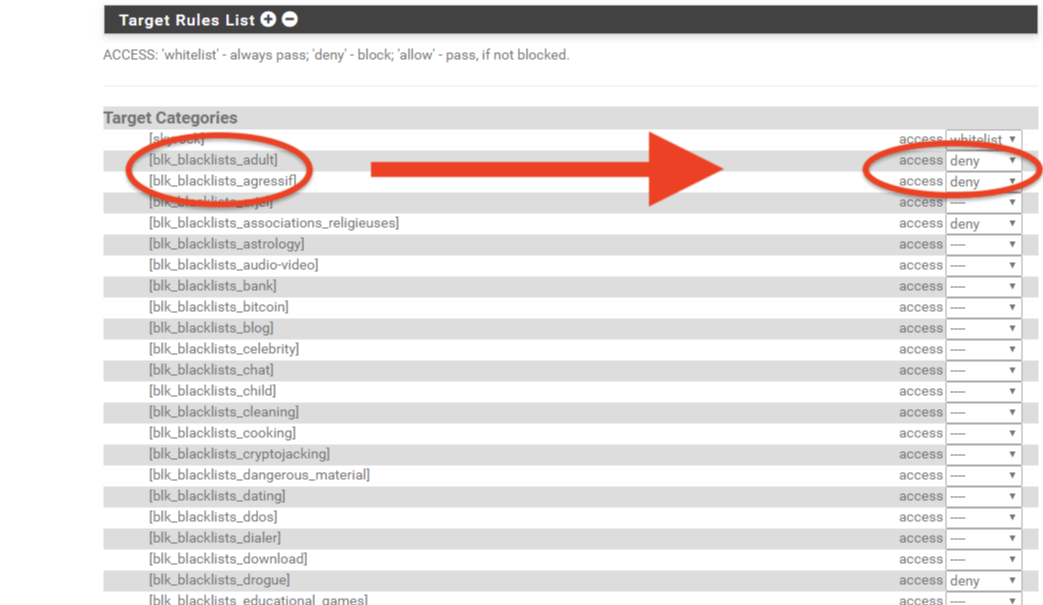

Ensuite nous allons aller dans Common ACL puis dans Target Rules List \ + \

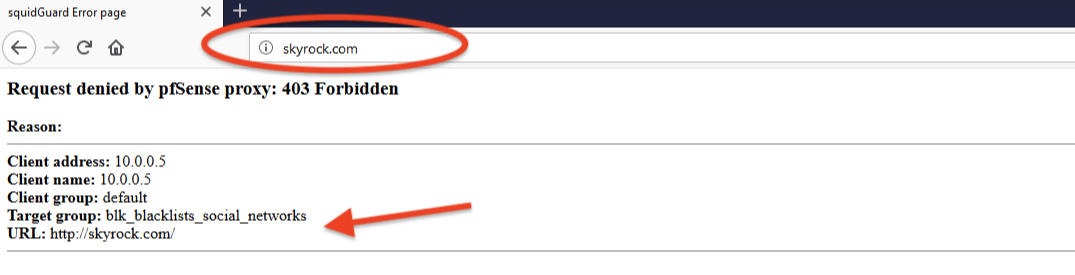

Quand la blacklist est mise en place, voilà ce que cela donne :

Nous voyons que grâce à la blacklist "blacklits_social_network" le site skyrock.com est bloqué.

Nous allons mettre en place une whitelist qui va interdire tous les sites de la blacklist "blacklits_social_network" sauf le site skyrock.

Nous devons créer une catégorie où il y a "Skyrock". Pour faire une catégorie cliquer ICI.

Après nous mettons cette catégorie en whitelist, nous devons faire comme si nous ajoutions une blacklist voir ICI.

Puis faire cela :